Újabb androidos banki kártevőt azonosítottak, amely a „TrickMo” nevet viseli – ez valójában a TrickMo egy új változata, tehát nem először hallani róla.

A TrickMo már 2019 óta létezik és először 2019 szeptemberében észlelték, és azóta is aktív fejlesztés alatt áll a Bleeping Computer jelentése szerint. 2024 októberében a Zimperium 40 különböző változatát elemezte a kártevőnek, amelyek világszerte aktívak voltak.

Ez a banki kártevő európai felhasználókat vesz célba és adathalász felületeken keresztül próbál banki belépési adatokat megszerezni, billentyűleütéseket naplóz, képernyőfelvételt készít, élő képernyőközvetítést végez, elfogja az SMS-eket, elnyomja az egyszer használatos hitelesítő kódokról szóló értesítéseket, és további veszélyes funkciókat is használ.

A legújabb változatot a ThreatFabric fedezte fel, és január óta figyelik a működését. TikToknak vagy streamelő alkalmazásoknak álcázza magát, miközben franciaországi, olaszországi és ausztriai felhasználók banki alkalmazásait és kriptovaluta tárcáit veszi célba.

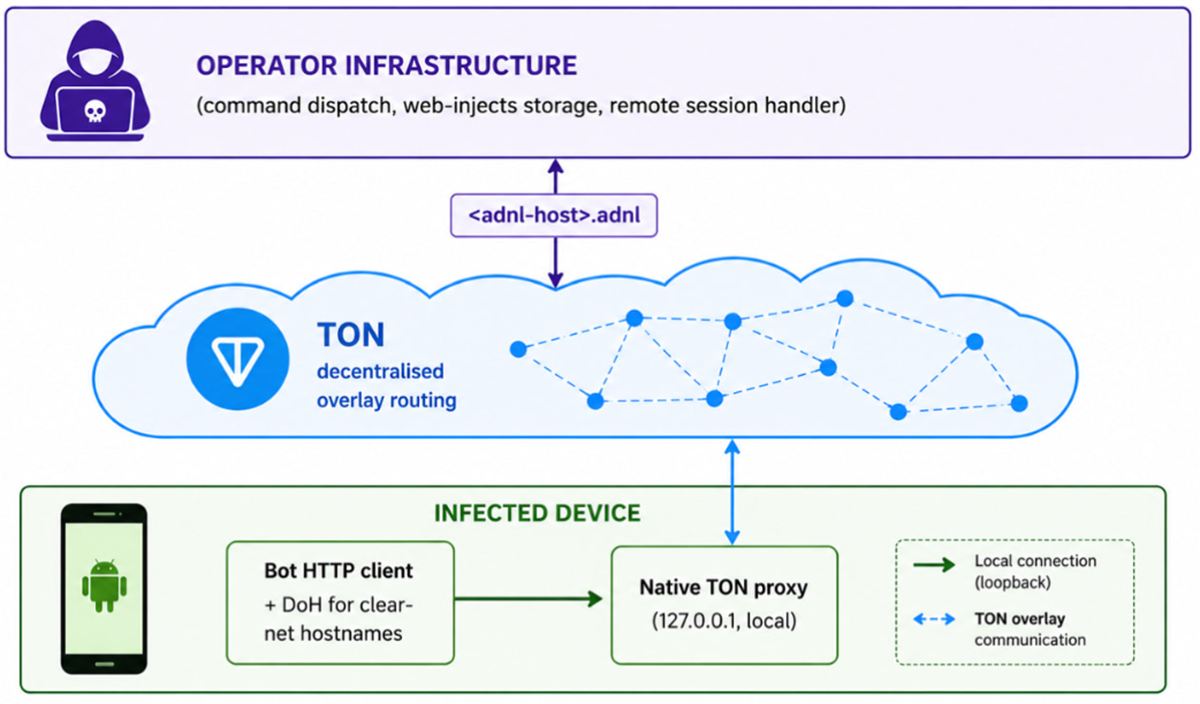

A legnagyobb változás a The Open Network (TON) használata, hogy rejtettebb vezérlési és kommunikációs kapcsolatokat alakítson ki és már .ADNL címeket használ, és egy beágyazott helyi TON proxyn keresztül működik. Ez a proxy a fertőzött eszközökön fut.

A TON hagyományos domain helyett egy 256 bites azonosítót használ. Ez önmagában elrejti az IP címet és a kommunikációs portot, így a valódi szerverinfrastruktúra jóval nehezebben felkutatható, blokkolható vagy leállítható.

A ThreatFabric továbbra is azt javasolja az androidos felhasználóknak, hogy kizárólag a Google Play áruházból töltsenek le alkalmazásokat a nagyobb biztonság érdekében. Emellett mindig ajánlott megbízható fejlesztőktől származó appokat használni.